Wordpress XML-RPC Servisine Brute-Force Saldırıları Kullanıyor

Selamlar,

Dünyanın en popüler CMS sistemi Wordpress'e karşı saldırıların artması bir sürpriz değildir. XML-RPC, internet üzerinden bilgisayarlar arasında bilgi alışverişi için en basit protokollerden birisidir. WordPress kaba kuvvet saldırılarında daha önce kullanılmıştır. Aslında, protokol uzun bir süre önce geçmişte güvenlik açıkları tarafından yıpranmıştı, varsayılan olarak devre dışı bırakıldı. Sadece WordPress 3.5 yayımlanmasından sonra aktive ediliyor.

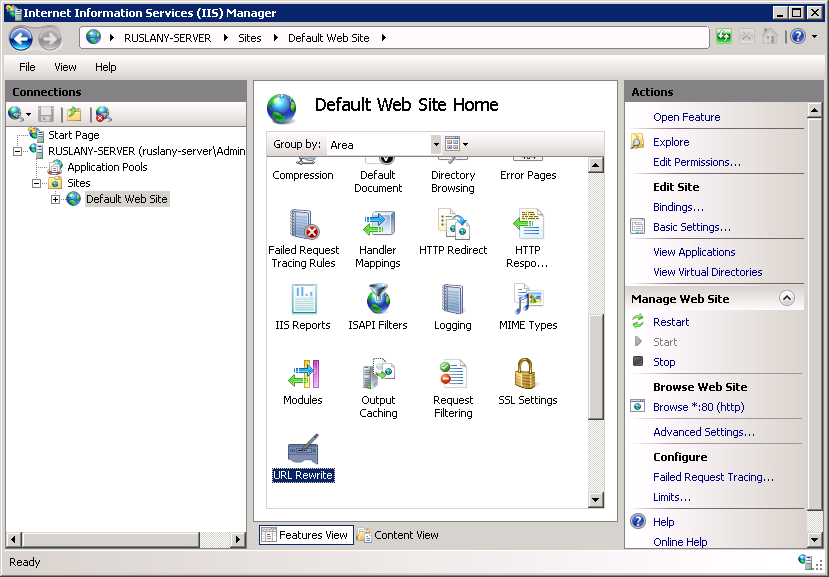

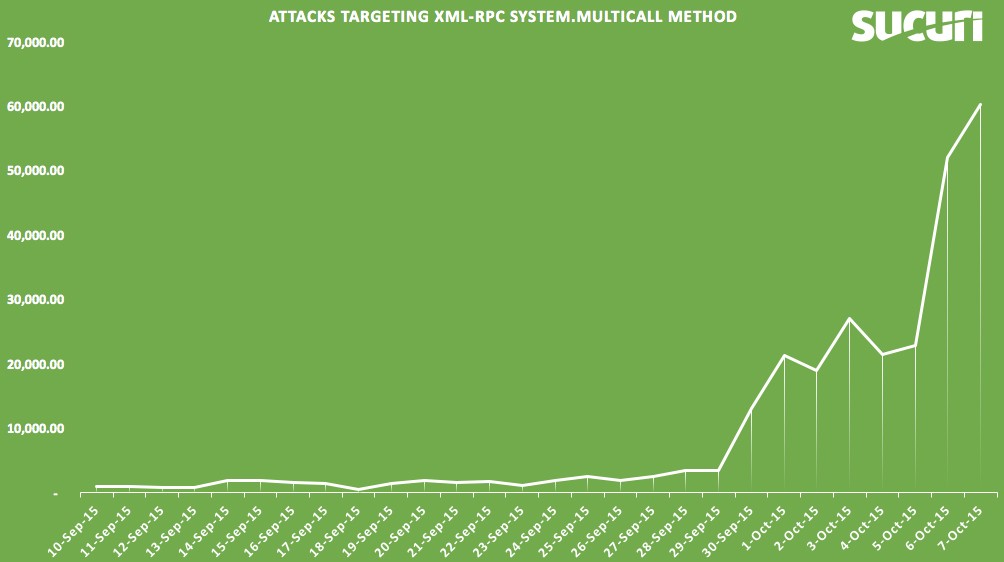

Saldırganlar brute-force'yi arttırmak için bir yol buldu. Bir hacker bir kullanıcının hesabını kırmak istiyorsa, giriş sayfası üzerinden kullanıcı adı / şifre kombinasyonlarını binlerce kez çalıştırır. Onun girişimleri kaydedilir ve daha sonra IP'leri veya kullanıcı aracısı dizeleri yasaklamak için kullanılabilir. Bu saldırı genellikle HTTP / HTTPS üzerinden yapılırken, aynı zamanda XML-RPC üzerinden de yapılabilir. Sucuri'nin açıkladığına göre, saldırganların kendilerini gizlemek için protokolün system.multicall yöntemi ile birlikte XML-RPC protokolü kullanıyorlarmış.

Önüne bir şekilde geçilmezse brute-force'ler çok daha fazla artış gösterecek.

Burada detayları bulunuyor.